Herramientas de administración remota - Amenazas emergentes

No estamos hablando de los roedores.. RATA representa Herramientas de administración remota. Si bien las intenciones detrás de la creación de tales herramientas eran ofrecer soporte remoto, ahora se están utilizando cada vez más para espiar a otros, así como para controlar el comportamiento de las computadoras de otros.. Una RAT es una bendición cuando no puede resolver algún problema al que se enfrenta y el soporte técnico se hace cargo de su computadora para solucionar el problema. Una rata es una pesadilla cuando no sepa que todos sus datos están disponibles para “alguien” “en algún lugar” en el mundo.

Herramientas de administración remota - RATs

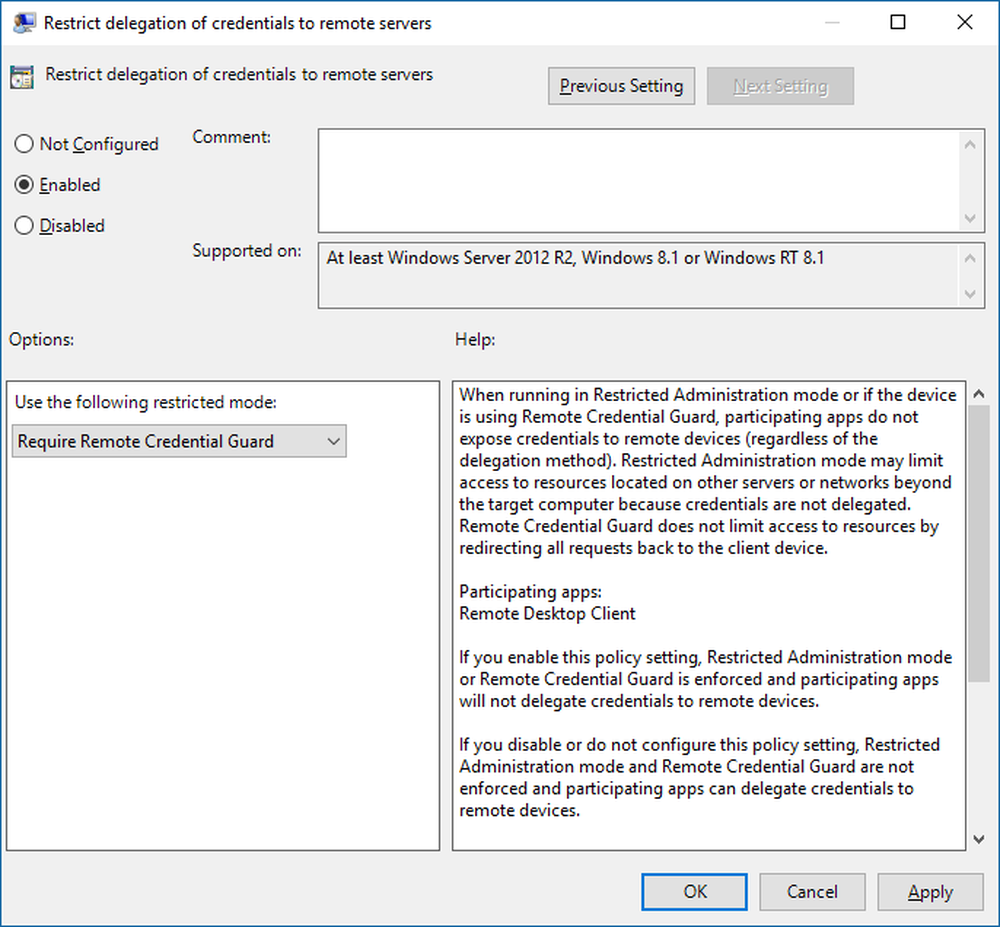

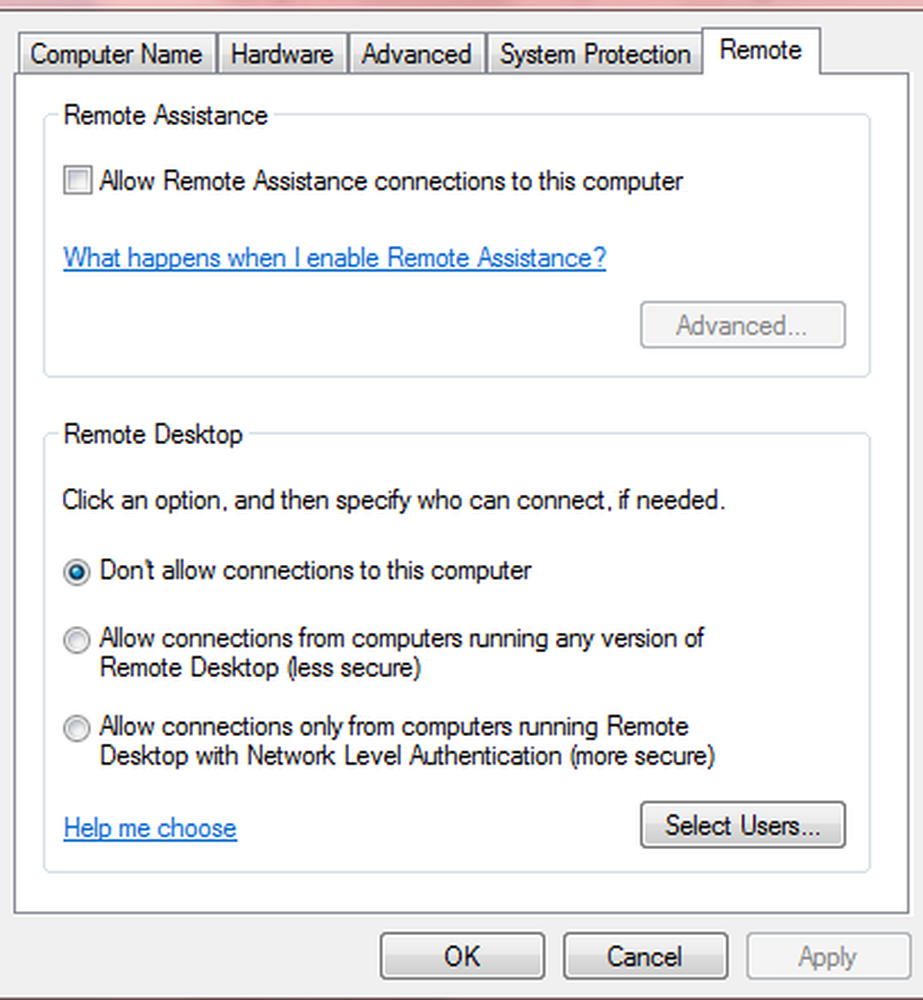

Windows también proporciona asistencia remota. Si no siente la necesidad de un software de herramienta de administración remota y desea proteger su computadora, comience por desmarcar la casilla "Permitir conexiones de asistencia remota a esta computadora”Bajo Remoto en el cuadro de diálogo Propiedades del sistema que aparece al hacer clic con el botón derecho en el ícono de la Computadora y luego seleccionar Propiedades en el menú contextual resultante. Si necesita asistencia remota, puede solicitarla y habilitar o deshabilitar algunas de las configuraciones según lo aconseje el soporte técnico..

Aunque mencioné Windows anteriormente, no estoy limitando los problemas / peligros de las herramientas de administración remota a ningún sistema operativo en particular. Puede ser cualquier sistema operativo donde alguien instaló el componente RAT en su computadora o teléfono inteligente, con o sin su conocimiento. Existen diferentes tipos de software RAT y uno o más podrían ser compatibles con su sistema operativo. El uso de las herramientas de administración remota no se limita a las computadoras pesadas. También están disponibles para teléfonos inteligentes: nuevamente para ver lo que está haciendo, su ubicación, sus contactos, etc..

¿Qué puede hacer una RAT? - Peligros

La Wikipedia tiene una página sobre herramientas de administración remota y asocia RAT a actividades delictivas en lugar de proyectarla como herramientas útiles en la administración remota. También revisé el sitio web de un software RAT de renombre. También habla de espiar las computadoras y los teléfonos de otros..

Siempre vigilantes, la gente de FireEye ha descubierto una nueva raza RAT, que evolucionó a partir de la legal, patentada. Software WinSpy. WinSpy se comercializa abiertamente como un software de monitoreo que le permitirá "Comenzar a espiar en cualquier PC o teléfono en los próximos 5 minutos". Sin duda, esta es una RAT que avanza en la línea legal. FireEye ha descubierto, sin embargo, que WinSpy se ha combinado con un instalador de troyanos para dirigirse a instituciones financieras, dice Emsisoft.

Si visita la página de inicio de WinSpy, su pantalla inteligente de IE mostrará una advertencia!

A juzgar por esto, parece que los peligros de la RAT son más comparados con los beneficios. En el lado de los beneficios, solo puedo ver la opción de conectarse remotamente a un cliente. Por supuesto, hay muchas cosas que un RAT puede hacer:

- Mire lo que se muestra en la computadora host (s)

- Transfiere archivos / datos a / desde la (s) computadora (s) host

- Controla la computadora usando comandos de shell

- Captura imágenes cuando se detecta movimiento

- Enviar la ubicación de la computadora a un dispositivo de control remoto (el cliente RAT)

Lo anterior no es una lista completa de lo que puede hacer una herramienta de administración remota. Pero estos cinco puntos pueden decirte hasta qué punto eres vulnerable. Si está comprando una de estas RAT para su propio propósito, como por ejemplo niños monitoreando y / o para ver cómo un empleado está usando su computadora, puede estar satisfecho con el rendimiento de estos tipos de software. Pero cuando se trata de un sujeto en un entorno de este tipo, el RAT está recopilando sus datos y enviándolos a alguien en algún lugar del mundo que luego puede hacer un mal uso de los datos o inutilizar su computadora después de escanear todos los datos que desea.

Prevenir el uso ilegal de RATs

1] Tenga cuidado al abrir correos electrónicos de remitentes desconocidos y especialmente al hacer clic en archivos adjuntos

2] Use una contraseña segura de inicio de sesión de usuario, ya que las RAT se pueden instalar y ocultar físicamente cuando no está en su computadora.

3] La mayoría de las veces, se instala utilizando un troyano. Naturalmente, necesitará un buen software antimalware para detectar y aislar el troyano de acceso remoto antes de que pueda instalar cualquier tipo de script en su computadora.

4] Si se está instalando algún software RAT en su dispositivo corporativo, verifique el tipo de tareas que pueden realizar las herramientas de administración remota. Eso te ayudará a mantenerte en guardia..

5] Si no usa RATS, no permita las conexiones de asistencia remota a su computadora como se mencionó anteriormente.

6] Utilice siempre un sistema operativo actualizado y parcheado para reducir las posibilidades de que las descargas de la RAT conduzcan.

Ahora lee: Cómo evitar ser vigilado a través de su propia computadora.

Comparta si tiene algo que agregar sobre esta nueva amenaza emergente desde las Herramientas de administración remota.