¿Qué es el phishing y cómo identificar los ataques de phishing?

Suplantación de identidad (pronunciado pesca) es un proceso que lo incita a proporcionar información personal mediante el uso de técnicas de comunicación electrónica, como correos electrónicos, enmascarados para ser de una fuente legítima. El phishing es uno de los métodos criminales en línea más rápidos para robar información personal.

Que es el phishing

Básicamente, un correo electrónico de phishing intenta obtener información valiosa como su

- Número de cajero automático / tarjeta de crédito

- número de cuenta bancaria

- Inicio de sesión de cuenta en línea

- Número de seguridad social, etc..

La información robada podría usarse para realizar robos de identidad o robar dinero de su cuenta bancaria. El robo de identidad significa que el cracker podría disfrazarse como aquel cuya información ha obtenido y llevar a cabo diversas actividades en su nombre..

Tipos comunes de phishing

El phishing se realiza por diversos medios. Los más comunes son a través de correos electrónicos, sitios web y por teléfono..

- Correos electrónicos de phishing: Los correos electrónicos enmascarados desde una fuente legítima se envían a la víctima, probablemente solicitando los detalles mencionados anteriormente..

- Sitios web de phishing: Los sitios web que se parecen a empresas o bancos genuinos están configurados y podrían engañar a la víctima para que ingrese detalles importantes, como el nombre de usuario y la contraseña.

- Llamadas telefónicas de phishing: Se hacen llamadas a las víctimas en nombre de un banco o institución similar. La víctima está obligada a ingresar o informar datos confidenciales, como un número PIN.

Características de los ataques de phishing

Las siguientes son algunas de las características generalmente asociadas con un correo electrónico o sitio web de Phishing..

- Solicitud de envío de información personal: la mayoría de las empresas no les piden a sus clientes que envíen datos confidenciales por correo electrónico. Entonces, si encuentra un correo electrónico solicitando el número de su tarjeta de crédito, existe una alta probabilidad de que se trate de un intento de phishing..

- El sentido de la urgencia: la mayoría de los correos electrónicos de phishing requieren una acción inmediata. Los correos electrónicos que indican que su cuenta se desactivará en un día si no ingresa el número de su tarjeta de crédito son un ejemplo..

- Saludo genérico: los correos electrónicos de phishing generalmente aparecen con una Estimado cliente en lugar del nombre del usuario.

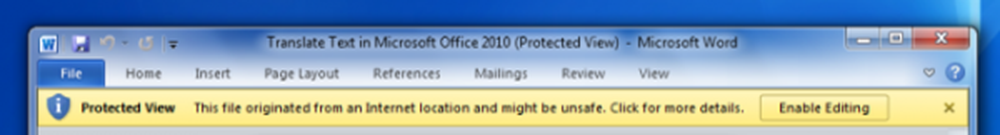

- Archivos adjuntos: los correos electrónicos de phishing también pueden tener archivos adjuntos que en su mayoría contienen malware.

- Enlaces falsos: los enlaces pueden mostrar otra cosa, pero en realidad se dirigirán a una ubicación diferente. Los correos electrónicos de phishing utilizan varios métodos para ocultar las URL reales.

- El enlace que se muestra será una imagen, mientras que el enlace real podría ser diferente.

- Los enlaces reales se pueden enmascarar utilizando HTML. Por lo tanto, el texto que se mostrará será http://websitename.com/, mientras que el conjunto de hipervínculos será http://www.othersite.com.

- Otro método es utilizando @ en el enlace. Si un enlace contiene el signo '@', la URL a la que se dirigirá será la siguiente al signo '@'. Por ejemplo, si el enlace es www.microsoft.com/[email protected]/?=true, la URL real a la que se dirigirá es web.com?=true.

- Enlaces con números en lugar del nombre del sitio web. Ejemplo: www.182.11.22.2.com

NB: para ver la URL, solo pase el mouse sobre el enlace (pero no haga clic), y se mostrará el enlace.

- Mala gramática y ortografía: es muy probable que los correos electrónicos de suplantación de identidad (phishing) contengan errores gramaticales y ortográficos incorrectos..

- Los sitios web de phishing pueden ser exactamente iguales a los del original, pero su URL puede ser un poco o completamente diferente. Por lo tanto, asegúrese de que la URL sea la correcta cuando visite un sitio web.

- Además, los sitios web legítimos usan SSL para proteger su información cuando ingresan sus datos. Asegúrese de que la URL comienza con https: // En lugar de HTTP: // para páginas donde debe enviar un nombre de usuario / contraseña u otra información privada.

Leer: Precauciones a tomar antes de hacer clic en cualquier enlace..

Reglas del pulgar para mantenerse a salvo de Phishing

- Si encuentra un correo sospechoso, no haga clic en sus URL ni descargue archivos adjuntos. También puede reportar correos electrónicos de phishing en Outlook.com.

- No responda a correos electrónicos sospechosos con su información personal.

- Use un navegador que incluya protección contra phishing, como las últimas versiones de IE, Firefox, Opera, Chrome, etc. Vienen con listas negras de sitios de phishing conocidos que se actualizan periódicamente, y si visita alguno de estos sitios, alertarte.

- Use un buen antivirus actualizado.

- Y, por supuesto, hacer uso de los filtros de spam de su proveedor de correo electrónico

- Siga los consejos de seguridad informática.

La mayoría de los usuarios de computadoras y navegantes de Internet son ahora conscientes de Suplantación de identidad y sus variantes Spear Phishing, Tabnabbing, Ballenero, y Tabjacking. Pero eres consciente de Estafas de vishing y smishing?

¿Puedes detectar los ataques de phishing? Sabes como evitar la estafa de phishing? Toma esta prueba de SonicWall y pon a prueba tus habilidades Háganos saber qué tan bien le fue!