Por qué Microsoft almacena su clave de cifrado de dispositivo de Windows 10 en OneDrive

Microsoft encripta automáticamente su nuevo dispositivo de Windows y almacena la clave de cifrado de dispositivo de Windows 10 en OneDrive, cuando inicia sesión con su cuenta de Microsoft. Esta publicación habla de por qué Microsoft hace esto. También veremos cómo eliminar esta clave de cifrado y generar su propia clave, sin tener que compartirla con Microsoft.

Clave de cifrado de dispositivo de Windows 10

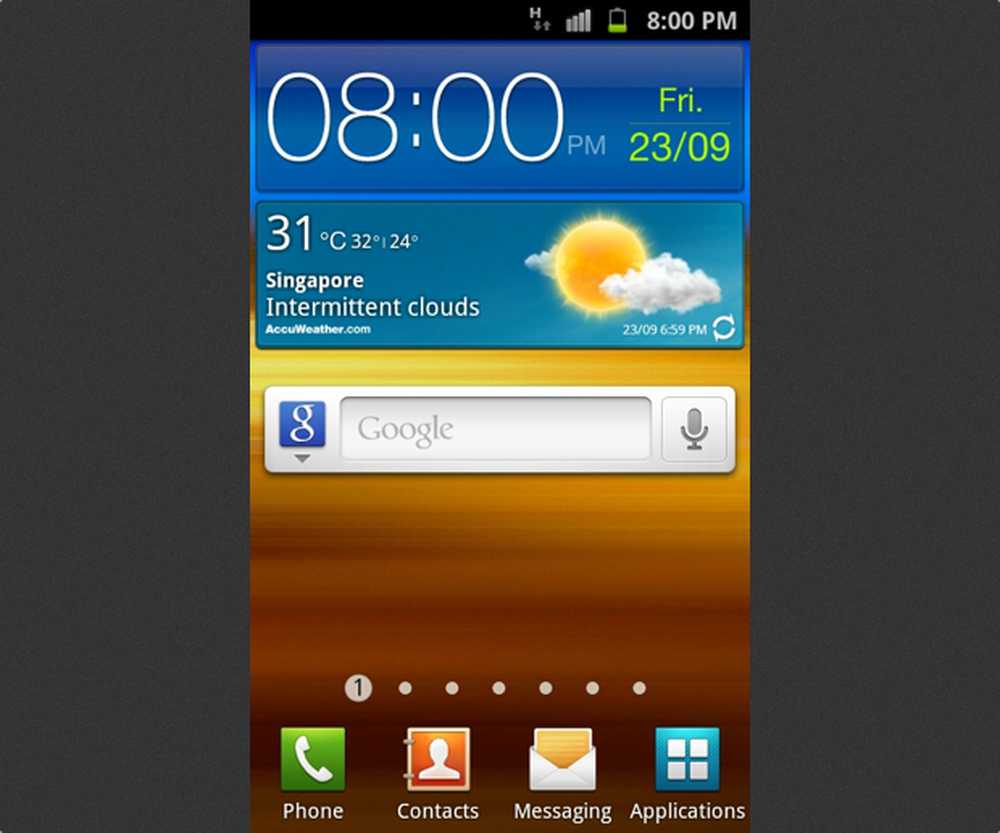

Si compró una nueva computadora con Windows 10 e inició sesión con su cuenta de Microsoft, Windows cifrará su dispositivo y la clave de cifrado se almacenará automáticamente en OneDrive. Esto no es nada nuevo en realidad y ha estado presente desde Windows 8, pero recientemente se han planteado algunas cuestiones relacionadas con su seguridad..

Para que esta función esté disponible, su hardware debe ser compatible con el modo de espera conectado que cumple con los requisitos del Kit de certificación de hardware de Windows (HCK) para TPM y Arranque seguro en Conectado conectado sistemas Si su dispositivo admite esta función, verá la configuración en Configuración> Sistema> Acerca de. Aquí puede desactivar o activar el cifrado del dispositivo.

Disco o dispositivo de cifrado en Windows 10 es una muy buena función que está activada de manera predeterminada en Windows 10. Lo que hace esta característica es que incrusta su dispositivo y luego almacena la clave de cifrado en OneDrive, en su cuenta de Microsoft.

El cifrado del dispositivo se habilita automáticamente para que el dispositivo esté siempre protegido, dice TechNet. La siguiente lista describe la forma en que esto se logra:

- Cuando se completa una instalación limpia de Windows 8.1 / 10, la computadora está preparada para el primer uso. Como parte de esta preparación, el cifrado del dispositivo se inicializa en la unidad del sistema operativo y las unidades de datos fijas en la computadora con una clave clara.

- Si el dispositivo no está unido a un dominio, se requiere una cuenta de Microsoft a la que se le hayan otorgado privilegios administrativos en el dispositivo. Cuando el administrador utiliza una cuenta de Microsoft para iniciar sesión, se elimina la clave de borrado, se carga una clave de recuperación en la cuenta de Microsoft en línea y se crea el protector de TPM. Si un dispositivo requiere la clave de recuperación, se guiará al usuario para que use un dispositivo alternativo y navegue a una URL de acceso a la clave de recuperación para recuperar la clave de recuperación usando sus credenciales de cuenta de Microsoft.

- Si el usuario inicia sesión con una cuenta de dominio, la clave de borrado no se elimina hasta que el usuario une el dispositivo a un dominio y la clave de recuperación se realiza correctamente en los Servicios de dominio de Active Directory..

Por lo tanto, esto es diferente de BitLocker, donde se requiere que inicie Bitlocker y siga un procedimiento, mientras que todo esto se hace automáticamente sin el conocimiento o la interferencia de los usuarios de la computadora. Cuando activa BitLocker, se ve obligado a realizar una copia de seguridad de su clave de recuperación, pero tiene tres opciones: guardarla en su cuenta de Microsoft, guardarla en un dispositivo USB o imprimirla.

Dice un investigador:

Tan pronto como su clave de recuperación abandone su computadora, no tiene forma de saber su destino. Un pirata informático ya podría haber pirateado su cuenta de Microsoft y puede hacer una copia de su clave de recuperación antes de que tenga tiempo de borrarla. O la propia Microsoft podría ser hackeada, o podría haber contratado a un empleado deshonesto con acceso a los datos del usuario. O una agencia policial o una agencia de espionaje podría enviar a Microsoft una solicitud de todos los datos en su cuenta, que legalmente lo obligaría a entregar su clave de recuperación, lo que podría hacer incluso si lo primero que hace después de configurar su computadora es eliminarlo..

En respuesta, Microsoft tiene esto para decir:

Cuando un dispositivo entra en modo de recuperación, y el usuario no tiene acceso a la clave de recuperación, los datos de la unidad quedarán permanentemente inaccesibles. Basándonos en la posibilidad de este resultado y en una amplia encuesta de los comentarios de los clientes, elegimos hacer una copia de seguridad automática de la clave de recuperación del usuario. La clave de recuperación requiere acceso físico al dispositivo del usuario y no es útil sin ella.

Por lo tanto, Microsoft decidió hacer una copia de seguridad automática de las claves de cifrado en sus servidores para garantizar que los usuarios no pierdan sus datos si el dispositivo entra en el modo de recuperación y no tienen acceso a la clave de recuperación..

Entonces, para que esta característica pueda ser explotada, un atacante debe poder acceder tanto a la clave de cifrado respaldada como al acceso físico a su dispositivo de computadora. Dado que esto parece una posibilidad muy rara, creo que no hay necesidad de volverse paranoico al respecto. Solo asegúrese de haber protegido completamente su cuenta de Microsoft y deje la configuración de cifrado del dispositivo en sus valores predeterminados.

Sin embargo, si desea eliminar esta clave de cifrado de los servidores de Microsoft, aquí le indicamos cómo puede hacerlo..

Cómo eliminar la clave de cifrado

No hay forma de evitar que un nuevo dispositivo de Windows cargue su clave de recuperación la primera vez que inicie sesión en su cuenta de Microsoft, pero puede eliminar la clave cargada..

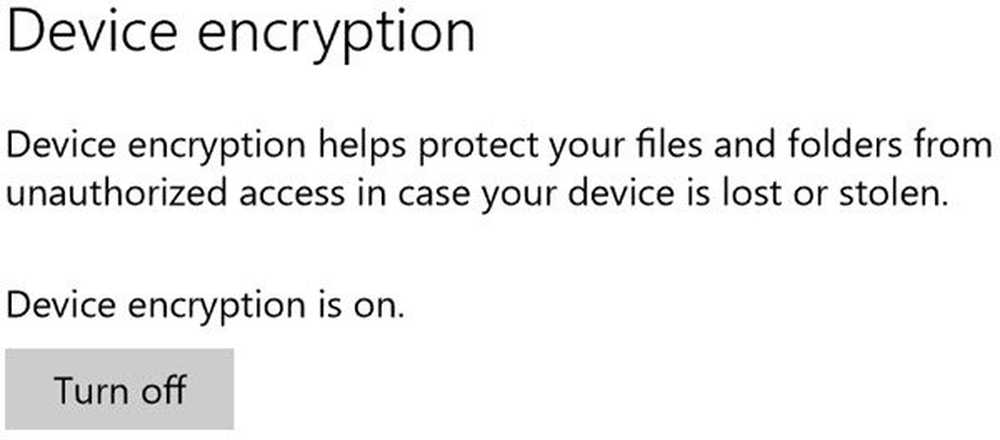

Si no quiere que Microsoft almacene su clave de cifrado en la nube, tendrá que visitar esta página de OneDrive y borrar la clave. Entonces tendrás que desactivar el cifrado de disco característica. Tenga en cuenta que, si hace esto, no podrá utilizar esta función de protección de datos incorporada en caso de pérdida o robo de su computadora..

Cuando elimina su clave de recuperación de su cuenta en este sitio web, se elimina inmediatamente y las copias almacenadas en sus unidades de respaldo también se eliminan poco después..

La contraseña de la clave de recuperación se elimina inmediatamente del perfil en línea del cliente. Según Microsoft, las unidades que se utilizan para la conmutación por error y la copia de seguridad se sincronizan con los datos más recientes..