Microsoft ha lanzado un folleto titulado Protegiendo su información sobre la marcha y ya está disponible para descargar. Protege tus datos cuando utilices wifi público Este folleto le informa cómo...

Seguridad - Página 14

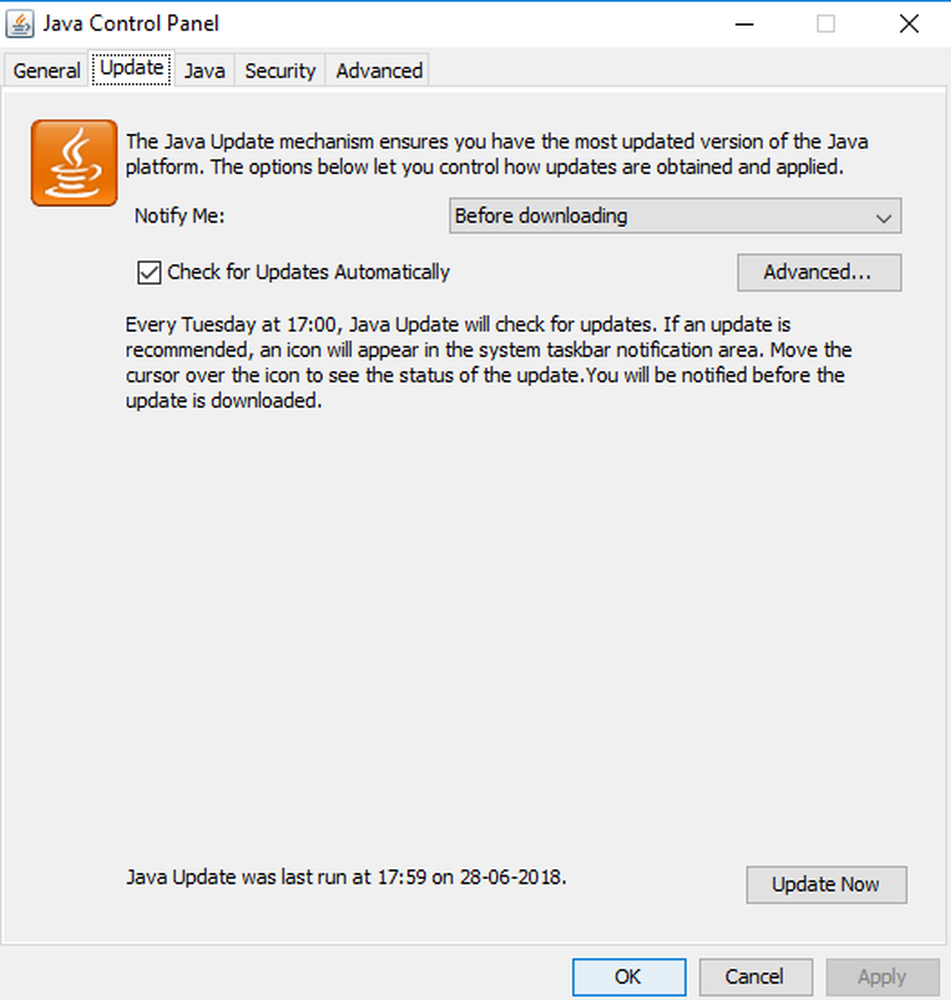

Java Es una plataforma informática popular, pero últimamente, se culpa a Java por sus vulnerabilidades de seguridad. Muchos recomiendan deshabilitar o desinstalar completamente Java. Sin embargo, hay aplicaciones y páginas...

La próxima ola de malware para infectarte puede ser de los sitios de redes sociales. Los usuarios de Facebook ya enfrentan muchos problemas de seguridad, por lo que este es...

Si el software antivirus Rogue está en aumento, ¿pueden los analizadores Rogue Antivirus estar muy por detrás?? Los productos Rogue AntiVirus venden productos de seguridad falsos en el mejor de...

El virus Kama Sutra que levantó su cabeza en 2006 está de vuelta otra vez. Esta vez con una presentación de PowerPoint que promete compartir con usted las diversas posiciones...

Rootkit TDL3 es uno de los rootkits más avanzados que se han visto en la naturaleza. El rootkit era estable y podía infectar el sistema operativo Windows de 32 bits;...

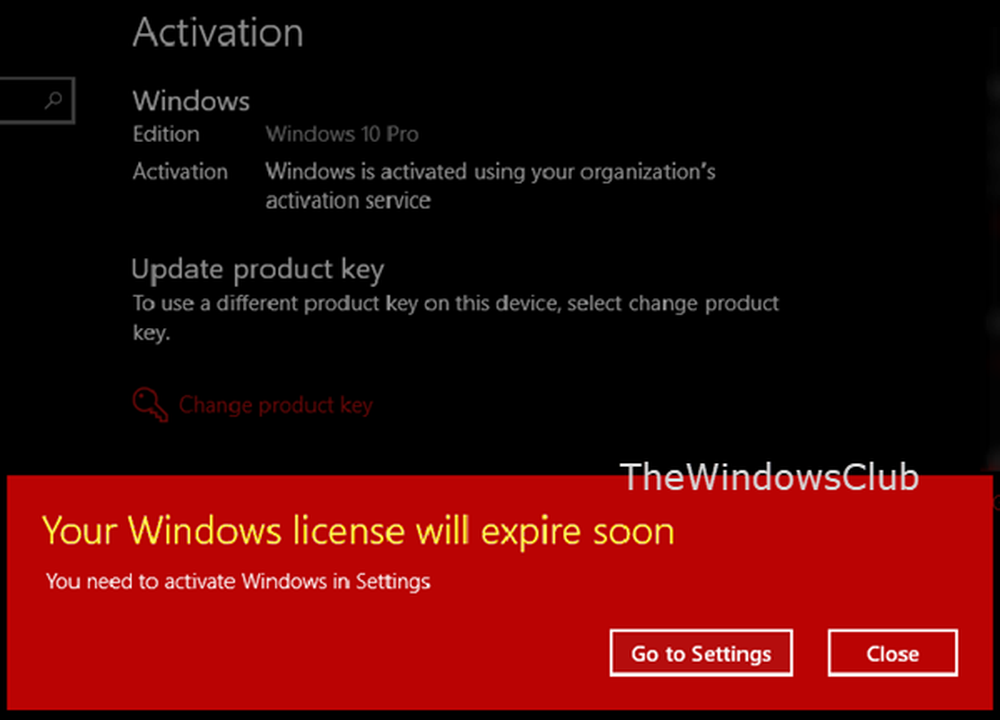

En caso de que se lo haya perdido, el mes pasado, Microsoft lanzó el Índice de seguridad informática de Microsoft, un sistema de puntuación de más de 20 pasos que...

La mayoría de ustedes son conscientes de Suplantación de identidad, donde se inicia un proceso fraudulento con la intención de adquirir información confidencial como contraseñas y detalles de tarjetas de...